VMware vCenter Server Dizin Hizmetinde (vmdir) Kritik zafiyet Yayınlandı.

Merhaba;

VMware vCenter Server için acil yama vakti.VMware in Dizin Hizmetin deki (vmdir) önem seviyesi 10/10 olan kritik bir CVE-2020-3952 zafiyet 9 Nisan 2020 Tarihinde yayınlandı.Siber saldırganlar tarafından istismar edilirse, tüm kurumsal sanal altyapıların içeriğini ortaya çıkarabilir. Sorun, kötü niyetli bir aktörün kimlik doğrulama mekanizmalarını atlamasına izin verebilecek bir erişim kontrolüdür.Yeni Fresh kurulum yapılan vCenter Server 6.7 (embedded veya external PSC) etkilenmiyor fakat VMware vCenter 6.7u3f den önceki tüm 6.7 sürümlerini 6.0 veya 6.5 gibi önceki bir sürümden upgrade edildi ise acil sürüm güncellesi gerekmektedir.

vCenter Server 6.5 ve vCenter Server 6.0 versiyonuna sahipseniz bu güvenlik açığından etkilenmezsiniz.Eğer bu zafiyetten etkileniyorsanız log dosyalarında "ACL MODE: Legacy" log’unu göreceksiniz.

Virtual Appliance Log: /var/log/vmware/vmdird/vmdird-syslog.log

Windows vCenter Log: %ALLUSERSPROFILE%VMWarevCenterServerlogsvmdirdvmdir.log

2020-04-06T17:50:41.859003+00:00 info vmdird t@139910871058176: Domain Functional Level (1)

2020-04-06T17:50:41.859668+00:00 info vmdird t@139910871058176: VmDirKrbInit, REALM (VSPHERE.LOCAL)

2020-04-06T17:50:41.860526+00:00 info vmdird t@139910871058176: ACL MODE: Legacy

2020-04-06T17:50:41.864522+00:00 info vmdird t@139910871058176: VmDirBindServer() end-point type (ncalrpc), end-point name (vmdirsvc) VmDirRpcServerUseProtSeq() succeeded.

Bu güvenlik açığı düzeltmek için vCenter Server 6.7u3f veya 7.0 versiyonuna geçiş yapmanız gerekiyor.

VMware tarafından yayınlanan Security Advisories linki için buraya Tıklayınız.

Faydalı olması dileğiyle.

İyi Çalışmalar.

Vmware kullananlar icin acill yama vakti! VMSA-2021-0002

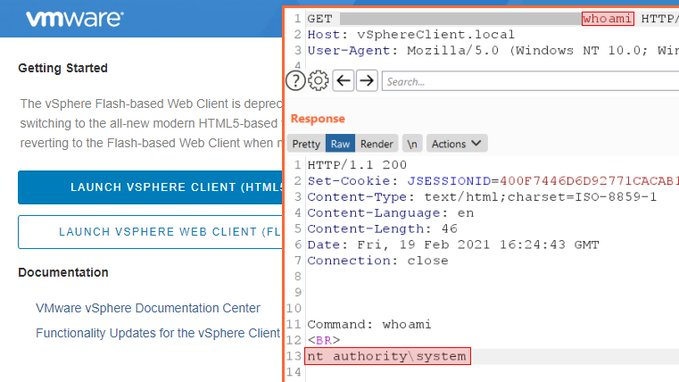

Merhaba ; VMware tarafından 23.02.2021 tarihli ,Kritik öneme sahipVMware Security Advisory VMSA-2021-0002 yayınlanmıştır. CVE idleri CVE-2021-21972, CVE-2021-21973, CVE-2021-21974 CVE-2021-21972, CVE-2021-21973, CVE-2021-197 dir. Etkilenen ürün grupları VMware ESXi ,VMware vCenter Server ,VMware Cloud Foundation

VSphere Client (HTML5), vCenter Server eklentisinde uzaktan kod yürütme güvenlik açığı içermektedir.. VMware, bu sorunun ciddiyetini, maksimum CVSSv3 taban puanı 9,8 ile Kritik önem aralığında olarak değerlendirmiştir.

443 portuna erişimi olan kötü niyetli bir saldırgan, vCenter Sunucusunu barındıran temel işletim sisteminde sınırsız ayrıcalıklara sahip yetkiler ile komutları yürütmektedir. Linkten ilgili VMware Security Advisory erişebilirsiniz.

İyi Çalışmalar.

VMware Response to CVE-2021-44228: Apache Log4j Remote Code Execution Vulnerability

Merhaba ;

VMware tarafından 13.12.2021 tarihli ,Base Score: 10.0 Kritik öneme sahipVMware Security Advisory Apache Log4j’de CVE-2021-44228 tarafından tanımlanan bir güvenlik açığı yayınlandı.Bu kütüphane ‘yi kullanan bir çok üretici bu güvenlik açığınndan etkilendi tam listeye Linkten , VMware tarafında ise Linkten ilgili kb ye erişim sağlayabilirsiniz.

CVE-2021-44228 zafiyeti, Log4Shell veya LogJam olarak da adlandırılır. Apache Log4J kitaplığını etkileyen bu açık yetkisiz bir ÅŸekilde uzaktan kod çalıştırmaya olanak sağlamakla birlikte, özellikle Log4j’nin 2.0-beta9’dan 2.14.1’e kadar tüm sürümlerinin bu durumdan etkilendiğini söylenmektedir. Bu kütüphane , Apache Logging Projesinin bir parçası olarak kullanılan bir kütüphanedir. Java geliştiricileri tarafından kullanılan en yaygın ve popüler günlük kitaplıklarından biridir.VMware dahil olmak üzere dünya genelinde kullanılan büyük yazılım geliştirme şirketleri tarafından kullanılan kütüphanelerden biridir. Bu zafiyetten yararlanmayı başaran kişi bir sunucu veya sisteminizin üzerinde full yetkiye sahip olabilir ve sistemlerinize kalıcı zararlar verebilir. şuan için en kolay geçici çözüm Apache Log4j kitaplığnın en son sürümü olan 2.15.0 ı yüklemek olacaktır.

Bu zafiyetten Etkilenen VMware Ürünleri Aşağıda ki gibidir,

- VMware Horizon

- VMware vCenter Server

- VMware HCX

- VMware NSX-T Data Center

- VMware Unified Access Gateway

- VMware WorkspaceOne Access

- VMware Identity Manager

- VMware vRealize Operations

- VMware vRealize Operations Cloud Proxy

- VMware vRealize Log Insight

- VMware vRealize Automation

- VMware vRealize Lifecycle Manager

- VMware Telco Cloud Automation

- VMware Site Recovery Manager

- VMware Carbon Black Cloud Workload Appliance

- VMware Carbon Black EDR Server

- VMware Tanzu GemFire

- VMware Tanzu Greenplum

- VMware Tanzu Operations Manager

- VMware Tanzu Application Service for VMs

- VMware Tanzu Kubernetes Grid Integrated Edition

- VMware Tanzu Observability by Wavefront Nozzle

- Healthwatch for Tanzu Application Service

- Spring Cloud Services for VMware Tanzu

- Spring Cloud Gateway for VMware Tanzu

- Spring Cloud Gateway for Kubernetes

- API Portal for VMware Tanzu

- Single Sign-On for VMware Tanzu Application Service

- App Metrics

- VMware vCenter Cloud Gateway

- VMware Tanzu SQL with MySQL for VMs

- VMware vRealize Orchestrator

- VMware Cloud Foundation

- VMware Workspace ONE Access Connector

- VMware Horizon DaaS

- VMware Horizon Cloud Connector

VMware , etkilenen ürünler için henüz bir yama yayınlamış değil.Bu zafiyet için bazı ürünlerde workaround çözümler belirtilmiş fakat patchler beklenmektedir. Ancak kullandığınız ürünler için geçici çözümler ile bu açığı kapatabilirsiniz.

işlemlere başlamadan önce, VMware vCenter HA devre dışı bırakmanız gerekiyor ve eğer yapınızda Platform Services Controller kullanıyor iseniz ayrıca adımları uygulamanız gerekmektedir. Ortamınızda bulunan vCenter versiyonuna göre editleyeceğiniz kısımlar değişkenlik göstermektedir Dikkat ediniz.

vCenter altında bu kütüphaneyi vMon, Update Manager , Analytics, CM ,Secure Token, Identity Management , PSC Client Servisleri ile DBCC Utility Kullanmaktadır. Bu yüzden her servis için verilen yönergeleri ayrı ayrı uygulayın.

Konu ile ilgili işinizi kolaylaştıracak,VMware tarafından, KB 87088 içerisinde Python script yayınlandı, Linkten scripti indirdikten sonra indirdiğimiz Script dosyasını WinSCP kullanarak VCSA’da “/tmp” klasörüne kopyalıyoruz. Ayrıca script içerisindeki kodları “Putty” kullanarak VCSA’ya kopyalayarakta işlemi yapabiliriz.

Oluşturduğumuz script dosyasını aşağıdaki kod satırı ile çalıştırıyoruz.

”python /tmp/vmsa-2021-0028.py”

Bu komut ile vMon,Manager Servis ve Analytics .servislerin yeniden başlatılması gerektiğini, karşımıza gelen onay ekranına “Y” tuşuna basarak işleme devam ediyoruz

Update işlemi başarılı bir şekilde tamamlandı işlem Sonra ise script yapılan işlemleri otomatik olarak kontrol ediyor.

işlem tamamlandıktan sonra ps auxww | grep formatMsgNoLookups komutuyla Dlog4j2.formatMsgNoLookups=true olduğunu teyit ediyoruz.

/usr/lib/vmware-updatemgr/bin/jetty/ dizini altında

java -jar start.jar –list-config ile System Properties altındaki bilgiyi check ediyoruz.

grep -i jndilookup /usr/lib/vmware/common-jars/log4j-core-2.8.2.jar | wc –l komutunun sonucu ile 0 olduğunu görüyoruz.

iyi Çalışmalar.